Wieso EDR für Ihre IT-Sicherheit immer wichtiger wird

Wieso wird EDR für die IT-Sicherheit von kleinen und mittleren Unternehmen immer bedeutender?

Allein in den ersten Wochen der Corona-Pandemie 2020 hatten sich mehr als 192.000 Cyberangriffe pro Woche aufgrund des Themas Covid-19 ereignet. Das ist ein 30-prozentiger Anstieg zu den Vormonaten gewesen. Zu diesem bemerkenswerten Ergebnis kommt der Threat Intelligence Bulletin von Checkpoint vom Mai 2020.

Wie stehen Sie zu diesem Thema? Ist das alles für Sie weniger besorgniserregend oder gar irrelevant? Und sind Sie der Ansicht, dass Sie mit einer herkömmlichen IT-Sicherheitslösung bzw. Ihrer bestehenden Virenschutzsoftware gegen die aktuellen Cyberangriffe ausreichend gewappnet sind?

Vor ein paar Jahren wäre diese Einstellung sicherlich gerechtfertigt gewesen. Doch heute haben die meisten IT-Attacken gegen „traditionelle“ IT-Sicherheitssysteme von Tag zu Tag ein leichteres Spiel.

Und sowohl die Cyberkriminellen als auch ihre Angriffsmethoden entwickeln sich ständig sehr stark weiter. KMU gehören längst schon zur „Zielgruppe“. Somit sind Ihre Unternehmensdaten täglich einer hohen Gefahr ausgesetzt.

Was Sie für Ihre IT-Sicherheit tun können und warum Sie sich mit dem Begriff EDR beschäftigen müssen, lesen Sie in diesem Blog-Artikel.

1. Was ist EDR und woher kommt dieser Begriff?

Im Jahr 2013 hat der IT-Sicherheitsspezialist Anton Chuvakin, damals Research Director bei Gartner, EDR als IT-Security Begriff ins Leben gerufen. Speziell steht EDR in der IT-Sicherheit für „Endpoint Detection and Response“.

Hierbei handelt es sich um eine Technologie, die prinzipiell das Ziel verfolgt, verdächtige Aktivitäten proaktiv zu erkennen (detection), in Echtzeit zu untersuchen und gleichzeitig mit Gegenmaßnahmen zu reagieren (response).

Dabei fokussiert sich EDR auf Endgeräte (Endpoints) der Endbenutzer, wie beispielsweise PCs, Notebooks, Multifunktionsgeräte und Smartphones.

Die Beobachtung von Aktivitäten, Vorkommnissen und deren Spuren, wie zum Beispiel eine Nutzeranmeldung oder aufgebaute Netzwerkverbindungen, erfolgt kontinuierlich. Daraus ergeben sich eventuell verdächtige Aktivitäten.

EDR als aufstrebende Technologie im IT-Security-Bereich wurde für fortgeschrittene Bedrohungen entwickelt.

Da bei solchen Bedrohungen möglicherweise noch kein Exploit verursacht bzw. keine Dateien verschlüsselt wurden, gilt es, genau zu diesem Zeitpunkt die Gefahr zu erkennen, bevor es brenzlig wird.

Durch KI-Unterstützung besser vor noch unbekannten Bedrohungen geschützt

Des Weiteren kommen auch die Künstliche Intelligenz und das maschinelle Lernen (z.B. Deep Learning) ins Spiel. Diese Technologien unterstützen dabei, dubiose Verhaltensmuster rechtzeitig zu erkennen und den Schaden einer Ransomware oder Phishing-Attacke im Keim zu ersticken.

Somit bietet EDR einen erweiterten Schutz vor neuartigen Bedrohungen, die jeden Tag in der Unternehmenswelt für Unruhe sorgen.

Der Begriff Erweiterung an sich trifft es genau auf den Punkt; diese Advanced-Security-Lösungen erweitern bereits herkömmliche, etablierte Lösungen zum Schutz Ihrer Endpoints.

Dabei spielt die proaktive, fortlaufende Funktionsweise zum Erkennen und Beseitigen von Vorkommnissen und Schwachstellen der Endgeräte eine zentrale Rolle.

2. Wie funktioniert die EDR-Technologie?

Cyberkriminelle investieren an Technologie, Zeit und Wissen, um professionelle, komplexe und zielgerichtete Angriffe anzustoßen. Solche Attacken werden langfristig eingeplant und in mehreren Stufen ausgerollt.

Noch schlimmer, es gibt sogar Malware, wie zum Beispiel den Trojaner Glupteba, deren Ziel es ist, eigene ausgeprägte Schutzmaßnahmen zu entwickeln, so dass diese möglichst lange von herkömmlichen Virenschutzsystemen unerkannt bleiben! Gleichzeitig werden Systeminformationen gesammelt und Daten missbraucht.

Um dies zu verhindern, müssen Ihre IT-Sicherheitsmaßnahmen und Security-Tools erstklassig und intelligent agieren.

Kluges Discover und Response in Echtzeit

Infolgedessen kommt in der IT-Sicherheit EDR ins Spiel.

Ereignisse und Aktivitäten werden auf Endgerät-Ebene fortlaufend aufgezeichnet und in eine Datenbank gespeichert. Der auf dem Endgerät bzw. Host installierte Dienst ist für das Monitoring der Ereignisse und das Weiterleiten der Berichte zuständig.

Anschließend wird diese Datenbank mit weiteren externen Datenbanken hinsichtlich Gefahrenquellen, Warnhinweisen und Schwachstellen fortlaufend kombiniert und verglichen.

Mit anderen Worten werden durch gewisse Analysetools eventuell verdächtige Verhaltensmuster auf den Endgeräten identifiziert und analysiert. So werden auch bis dahin unbekannte Bedrohungen oder Risiken erfasst.

Neben der EDR-Komponente „Detection“ wird die zweite Komponente „Response“ ausgeübt. Dann, wenn tatsächlich Anhaltspunkte einer Cyberattacke oder ein mögliches unbefugtes Eindringen eines internen oder externen Benutzers existieren.

So wird proaktiv und schnell systemtechnisch eine vordefinierte Reaktion durchgeführt, die Schlimmeres verhindert.

Eine bewährte Reaktion ist die (automatische) Isolierung des Endpoints im Firmennetzwerk. Auch bieten solche Next-Gen-Security-Tools benutzerfreundliche, webbasierte Verwaltungsplattformen, wo IT-Admins auch manuelle Einstellungen und Schutzmaßnahmen anstoßen können.

EDR ist nicht gleich EDR

Selbstverständlich agieren nicht alle EDR-basierten Tools identisch. Vor allem was Architektur, Automatisierungsgrad, Timing und Erfassungsumfang betrifft, gibt es Unterschiede.

Auch der Funktionsumfang der Lösung unterscheidet sich von Anbieter zu Anbieter.

Grundsätzlich verfolgt EDR das oberste Ziel, Ihre IT-Sicherheit zu verbessern. Dies gelingt, indem es gefährliche oder seltsame Verhaltensmuster durch kontinuierliches Monitoring identifiziert, sodass auch ähnliche Bedrohungen zukünftig schneller und direkter eliminiert werden können.

Kurzum erlernen EDR-Systeme gewisse Verhaltensmuster und werden nach und nach sowohl im Bereich „detection“ als auch im Bereich „response“ schlauer, schneller und effizienter.

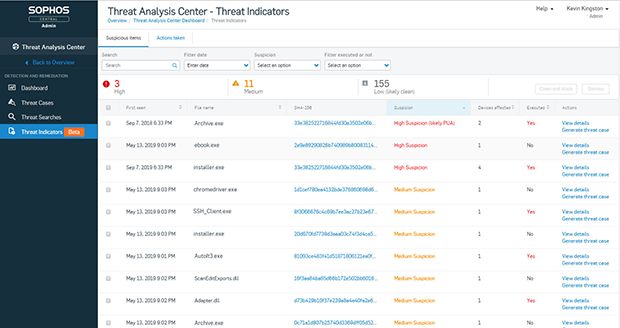

Screenshot: Automatische Bedrohungserkennung mit Sophos

3. Wieso EDR für die IT-Sicherheit bereits heute eminent wichtig ist

Gängige Cyber-Attacken der alten Generation versuchen massenhaft durch Trojaner und Viren in Firmennetzwerken einzudringen. Solche Attacken sind heutzutage weniger erfolgreich.

Denn Regeln, Signaturen, Firewalls und essenzielle Sicherheitsfunktionen von standardmäßigen IT-Sicherheitssystemen wehren solche Attacken ab.

Andererseits haben diese traditionellen Schutzmaßnahmen keine Chance gegen neuartige Viren und aggressive Malware, die komplexe und fortgeschrittene IT-Angriffe in Netzwerken planen und umsetzen. Diese Maßnahmen sind heute schlicht nicht mehr ausreichend. Deswegen ist es auch weniger verwunderlich, wieso die Anzahl „erfolgreicher“ Attacken stets steigt.

Wollen Sie dieses Risiko eines Datendiebstahls wirklich in Kauf nehmen? Finanzdaten, kritische Geschäftsdaten und sensible Personaldaten stehen für moderne Hacker tagtäglich „im Angebot“. Ganz zu schweigen vom wirtschaftlichen Schaden und Ihrer Reputation, die ebenso in Mitleidenschaft gezogen wird.

Obendrein dürfen Sie auch die Kosten von manuellen, verspäteten Gegenmaßnahmen und der Wiederherstellung von Daten und Geschäftsprozessen auf keinen Fall unterschätzen.

Um eine umfangreiche und zukunftsreife IT-Sicherheit Ihres Unternehmens zu gewährleisten, sollten Sie sich daher zwingend mit EDR beschäftigen.

Endpoints als Einfallstor zu Ihren Geschäftsdaten

Ein effektiver Schutz Ihrer Endgeräte (und deren Anwender) spielt eine übergeordnete Rolle. Insbesondere gelten Endpoints als besonders anfällig, da diese häufig als Einstiegspunkte oder Türöffner für mögliche Next-Gen-Angriffe fungieren.

Wieso das? Zum einen sind grundsätzlich Endgeräte, wie z.B. ein Firmenhandy, nicht so gut geschützt wie das eigentliche Firmennetzwerk, zum anderen spielt die Komponente „menschlicher Fehler“ hier weiterhin eine Hauptrolle.

Dementsprechend müssen Sie dafür sorgen, dass PCs, Firmenhandys, Laptops und Multifunktionsdrucker abgesichert sind. Denn Endpoints gelten als Schnittstelle zwischen Ihren Mitarbeitern und Ihrem Unternehmensnetzwerk.

Außerdem ist eine Einweisung aller Mitarbeiter eminent wichtig. Vor allem bei Mitarbeitern, die im Homeoffice arbeiten, ist das IT-Sicherheitsrisiko noch ein ganzes Stück größer.

Die EDR-Technologie wurde explizit für den Einsatz in den Endpoints entwickelt und bietet somit optimale IT-Sicherheit. Dabei werden Gefahren und Sicherheitsrisiken früh erkannt, erfasst und weiterverarbeitet, ohne dass diese in Ihr Firmennetzwerk eindringen.

Laden Sie jetzt das kostenlose Whitepaper von Sophos herunter und erfahren Sie, wie Sie schnell und effektiv auf die aktuelle Bedrohungslage durch Krypto-Trojaner reagieren können.

Unser kostenloser IT-Sicherheitscheck - Wann waren Ihre IT-Systeme zum letzten Mal beim Arzt?

4. EPP und EDR – Alte und neue IT-Security-Konzepte

Grundsätzlich muss uns bewusst werden, dass neue IT-Sicherheitskonzepte und Technologien für eine umfassende Absicherung gegen neuartige Bedrohungen mehr denn je gefragt sind.

Aber verstehen Sie uns bitte nicht falsch, auch alte, herkömmliche IT-Sicherheitslösungen sind nach wie vor als erste Abwehrkette wichtig.

Dementsprechend geht es mehr um die Kombination bzw. Ergänzung von bewährten und neuen IT-Schutzmechanismen.

EPP weiterhin unsere erste IT-Sicherheitsreihe

Bewährte, klassische IT-Sicherheitslösungen setzen in der Regel auf die Technologiegrundlage „Endpoint Protection Platforms“ (EPP). Vor allem integrierte IT-Sicherheitslösungen auf Endpoint-Ebene setzen auf solche Technologien.

In der Regel beinhalten diese Lösungen persönliche Firewalls, Antiviren, Anti-Malware, Data Encryption, Web-, Device- und App-Verwaltungstools. Prinzipiell basieren EPP-Lösungen auf Signaturen und agieren präventiv. Auch EPP-basierte Lösungen entwickeln sich aber weiter und werden mit neuen Funktionen bereichert.

Solche Werkzeuge bilden eine essenzielle, initiale Schutzschicht für die Abwehr von herkömmlichen Viren und Trojanern.

Während diese Schadsoftware massenweise all die Jahre verschickt wird, um eventuell Infektionen auszulösen, werden solche Angriffe zum größten Teil erfolgreich von EPP-basierten Sicherheitsanwendungen geblockt.

Zum Beispiel ist Ihre klassische, aktualisierte Antiviren-Software, die Sie auf Ihrem Rechner installiert haben EPP-basiert.

Allerdings können diese Lösungen mit der rapiden und fortschreitenden Weiterentwicklung von neuartigen Bedrohungen nicht mithalten. Diese können lediglich bekannte Bedrohungen blockieren. Zudem schützen sie unsere Endpoints vor einer neuen Variante bzw. Version einer bereits bekannten Malware.

Neben dem passiven Sicherheitsaspekt (EPP) ist heutzutage jedoch auch der proaktive Aspekt (EDR) erforderlich.

EPP und EDR Hand in Hand für Ihre beste IT-Sicherheit

Das eine Konzept schließt das andere nicht aus. Ganz im Gegenteil, beide sind für eine zuverlässige IT-Sicherheit essenziell.

Erstens übernimmt EPP den initialen, präventiven IT-Schutz, der bei bekannten Viren generell ausreichend ist. Bei komplexeren oder unbekannten Bedrohungen steuert EDR mit prädiktiven Funktionen samt Analyse- und Monitoring-Tools die Sicherheitsvorkehrungen.

Demzufolge sollten interessierte und verantwortungsvolle Unternehmen integrierte All-in-One-Lösungen favorisieren, die beide Technologien und darauf basierte Tools beinhalten.

Dadurch vermeiden Sie Insellösungen und müssen auch keine teuren Schnittstellen zwischen beiden Systemen programmieren, die womöglich fehlerbehaftet sind.

Der IT-Security-Markt hat sich darauf eingestellt und bewährte Anbieter bieten solche All-in-One-Security-Lösungen zu erschwinglichen Preisen an. Sie stellen einen effektiven und optimalen Schutz für Unternehmen aller Größen dar und sind für diese von größter Wichtigkeit!

Was sind Ihre bisherigen Erfahrungen mit EDR in der IT-Sicherheit? Haben Sie den Eindruck, dass Ihre Daten den bestmöglichen Schutz erhalten? Gerne zeigen wir Ihnen als Sophos Gold Partner unverbindlich die integrierte IT-Security-Lösung von Sophos.

Haben Sie weitere Fragen oder Anregungen? Gerne können Sie hier einen Kommentar hinterlassen oder sich direkt bei uns melden. Auf jeden Fall freuen wir uns auf Ihr Feedback!

IT & Business Newsletter

Abonnieren Sie unseren kostenlosen Newsletter und bleiben Sie auf dem Laufenden. Verpassen Sie keine nützlichen Tipps, wie Sie Ihren Geschäftsalltag sicher und effizient gestalten können. Erkundigen Sie sich auch über Trends, die unsere Unternehmenswelt nachhaltig verändern werden.