Achtung, Phishing!

5 Anzeichen für

Ihre IT-Sicherheit

Hacker versuchen mit einer vorgetäuschten Seriosität sensible und wertvolle Daten von Benutzern abzufischen. Das gelingt ihnen recht erfolgreich, vor allem über dubiose E-Mails. Jedenfalls werden diese Phishing-Angriffe mehr und mehr professioneller und durchdachter. Desto wichtiger ist es die zentralen Phishing-Anzeichen zu identifizieren.

Definition und gefährliche Angriffsmethoden hatten wir Ihnen im ersten Teil unserer Phishing-Serie bereits vorgestellt.

Im zweiten Teil dieser Blog-Serie untersuchen wir 5 alarmierende Phishing-Anzeichen, woran Sie direkt erkennen können, ob es sich bei einer suspekten E-Mail tatsächlich um eine Phishing-Attacke handelt.

1. Der Adressen-Check - Stimmt wirklich alles?

1.a. Überprüfen Sie die Absender-E-Mail

Sie erhalten eine neue E-Mail. Worauf achten Sie als erstes?

Schauen Sie sich erstmal den Absendernamen an. Steht dort Amazon, PayPal oder Deutsche Bank, sieht der Absender auf den ersten Blick vertrauenswürdig aus. Aber genau hier ist Vorsicht geboten! Im zweiten Schritt lassen Sie sich am besten die Details des Absenders anzeigen. Somit können Sie seine komplette E-Mail-Adresse sehen.

Hierbei kann Ihnen die Absender-Adresse bereits einiges verraten. Sieht diese ungewöhnlich aus, ist Vorsicht geboten. Dies kann schon das erste Phishing-Anzeichen sein. Vor allem, wenn diese kryptische Zahlen oder exzentrische Buchstabenkombinationen enthält, lassen Sie sofort die Finger davon.

Vielmehr werden von Cyberkriminellen oft Pseudo-Adressen von populären Unternehmen wie Amazon, PayPal oder eBay gewählt. Das soll Vertrauen schaffen. Obendrein sehen diese immer wahrhaftiger aus. Dennoch können hier Nuancen entscheidend sein. Beispielsweise erhalten Sie eine E-Mail vom Absender und eben nicht von . Löschen Sie diese E-Mail sofort.

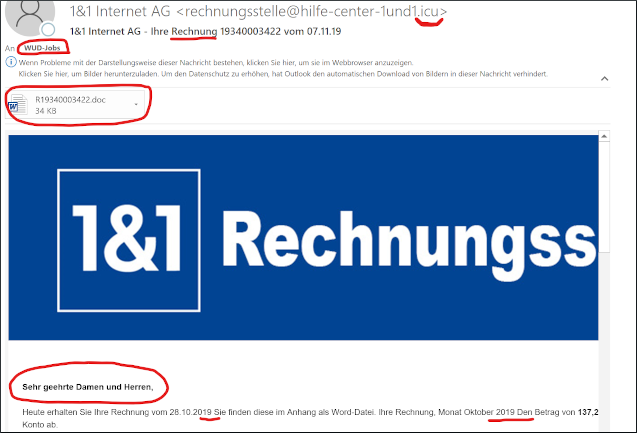

Noch gefährlicher wird es, wenn der Firmenname korrekt geschrieben ist, aber eben die Endung keine gewöhnliche Top-Level-Domain-Endung wie .com oder .de ist, sondern .icu, .top, .click, .link, .win, etc.. Das sollte Sie zumindest stutzig machen.

Zu guter Letzt und auch wenn es merkwürdig klingt, überprüfen Sie sowohl die Empfänger-E-Mail-Adresse, als auch mögliche CC-Empfänger. Ergibt das Ganze für Sie weiterhin Sinn oder sind Sie und andere Empfänger potenzielle Opfer einer Phishing-Kampagne? Beispielsweise ist eine PayPal-Rechnung in Ihrer Karriere-E-Mail-Firmenadresse wahrscheinlich fehl am Platz.

1.b. Der Mail-Header ist der sicherste Indikator

Sowohl Absender-Name, als auch Absender-Adresse können gefälscht werden. Man kann sich nicht zu 100% auf diese beiden Datenkomponenten verlassen. Skrupelloser wird es, wenn auch Ihnen bekannte Kontakte gehackt worden sind.

Mit anderen Worten bekommen Sie eine E-Mail von einem vertrauenswürdigen und persönlich bekannten Geschäftspartner, die aber eine gefährlich Phishing-E-Mail ist.

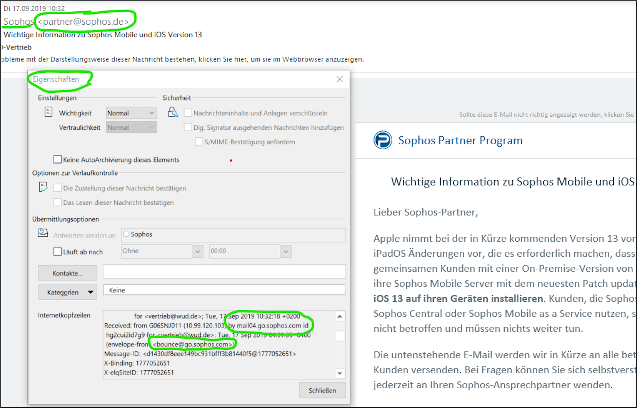

Deshalb lohnt es sich, bei merkwürdigen E-Mails den so genannten Mailheader (Headerzeilen oder Quelltext) anzuschauen. Dieser ist der Kopfteil der E-Mail, der zusätzliche Informationen wie zum Beispiel die IP-Adressen beinhaltet. Dieser ist beim Öffnen einer E-Mail ersichtlich. Aber Achtung, auf keinen Fall einen Link anklicken, Bilder herunterladen oder den Anhang laden!

Um diese zusätzlichen Infos zu sehen, müssen Sie bei Google und Gmail die betroffene E-Mail öffnen, oben rechts auf das kleine Dreieck reinklicken und auf „Original zeigen“ gehen. Anschließend erhalten Sie die E-Mail-Ansicht im Original.

Ohne spezielle Kenntnisse können Sie recht schnell feststellen, ob diese E-Mail wirklich von dem bekannten Anbieter kommt oder nicht. Falls Sie zum Beispiel eine E-Mail von PayPal erwarten, müssen alle ersichtlichen Server-Infos und IP-Adressen von PayPal stammen beziehungsweise der Name „PayPal“ im Quelltext auftauchen.

Auch bei Microsoft Outlook läuft das ähnlich ab. Dort wiederum können Sie den Mail-Header anzeigen, wenn Sie die E-Mail öffnen, auf „Datei“ und anschließend auf „Eigenschaften“ klicken. Dabei können Sie die Internetkopfzeilen überprüfen und feststellen ob Sie diesem E-Mail-Absender vertrauen können.

2. Nehmen Sie Betreff und Anrede unter die Lupe

2.a. „System macht auch Sie reich“ – E-Mail einfach löschen

Ja, es klingt banal und (fast) jeder, der eine ähnliche Betreffzeile zu Gesicht bekommt, löscht diese E-Mail auch. Aber trotzdem, so lange man solche E-Mails sieht, bedeutet es im Umkehrschluss, dass diese nach wie vor „erfolgsversprechend“ unterwegs sind. Auf jeden Fall dürfen Sie dieses Phishing-Anzeichen nicht ignorieren.

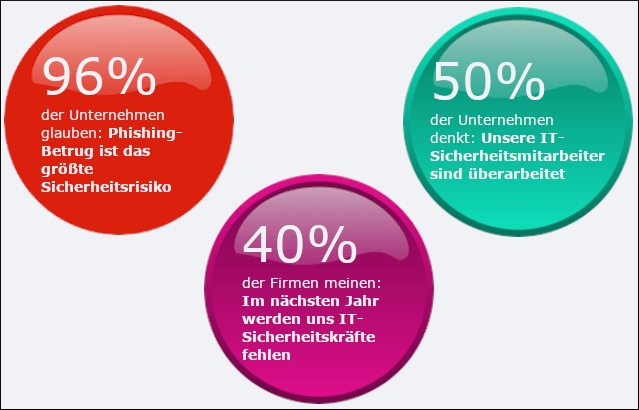

Wichtig ist auch in diesem Zusammenhang eine Security-Awareness-Kultur im Unternehmen zu fördern und zu pflegen. Dies gelingt Ihnen am besten mit individuellen IT-Security-Trainings für Ihre Belegschaft. Denn jeder Anwender in Ihrem Unternehmen reagiert vermutlich unterschiedlich nach einer Phishing-Attacke.

Mit solchen oder ähnlichen, verdächtigen Phrasen, die etwas Extravagantes versprechen oder Druck erzeugen wollen, könnten wir diesen Blog-Artikel komplett befüllen. Daher gehören E-Mails mit einem komischen Betreff bestenfalls sofort in den Spam-Ordner.

2.b. Eine unpersönliche Anrede ist weniger zeitgemäß

Wann war das letzte Mal, als Sie eine Ihrer E-Mails mit „Sehr geehrte Damen und Herren“ versendet haben? Wahrscheinlich ist es schon länger her.

Unternehmen und Geschäftspartner, mit denen wir einen persönlichen Kontakt pflegen, würden nie so eine E-Mail an uns verschicken. Aber auch Konzerne, Online-Plattformen und Banken sprechen ihre Kunden hauptsächlich persönlich an. Ansprachen wie „Lieber Kunde“ oder „Sehr geehrter Nutzer“ sind unüblich und nicht mehr zeitgemäß. Denn diese Unternehmen verfügen über automatisierte Marketing-Tools, um die Kundenkommunikation persönlich und individuell zu gestalten.

Jedenfalls erkennen Sie an einer E-Mail-Anrede meistens, ob es sich um eine glaubwürdige und seriöse E-Mail handelt. Daher dient das als potenziell wichtiges Phishing-Anzeichen.

Aber auch wenn eine E-Mail mit einer persönlichen Ansprache beginnt, heißt es noch lange nicht, dass es keine Phishing-Mail ist. Schließlich haben auch Phishing-Täter die notwendigen technischen Möglichkeiten, individuell und strategisch ihre Opfer zu ködern. Daher ist es auch notwendig, in intelligente und präventive IT-Sicherheitstechnologien zu investieren.

3. Grammatik- oder Schreibfehler sind Hauptindikatoren

3.a. Fehlerhaftes Deutsch? Dafür haben Sie einen Papierkorb.

Eine merkwürdige Formatierung, kuriose Schreibfehler oder schlechter Syntax sollte bei Ihnen die Alarmglocken läuten lassen. Jedenfalls sind diese alarmierende Phishing-Anzeichen.

Abgesehen davon, wird bei Phishing-Mails immer mal wieder „denglisch“ verwendet. Mit anderen Worten, eine komische Mischung aus Deutsch und Englisch.

Aber auch das Fehlen von Umlauten, unpassende Sonderzeichen oder Reste von HTML-Befehlen sind starke Indizien für Phishing. Ebenfalls achten einige Cyberkriminille nach wie vor nicht auf ein einheitliches graphisches Layout oder identische Schriftart bei der Phishing-Mail.

Trotzdem müssen wir betonen, dass Grammatik- oder Schreibfehler sich in den letzten Jahren bei Phishing-Angriffen deutlich reduziert haben. Die Angriffe werden intelligenter, die Zielopfer werden bewusst recherchiert und individuell selektiert. Dementsprechend ist Ihre IT-Sicherheit mehr denn je gefordert.

3.b. Zusatztipp: Ist eine herkömmliche E-Mail-Signatur zu finden?

Jedes seriöse Unternehmen oder legale Organisation gibt immer konkrete Kontaktdetails an. Falls Sie Kontaktdetails auf einer sowieso fragwürdigen E-Mail vermissen, schauen Sie nicht weiter – löschen Sie einfach diese E-Mail!

Inzwischen arbeiten die Betrüger auch in diesem Sinne professioneller. Logos werden qualitativ hochwertig nachgemacht, Signaturen gefälscht. Wenn Sie auch den leisesten Verdacht auf Phishing haben, lassen Sie die Finger von dieser E-Mail.

4. Verraten Sie nie Ihre persönliche Daten

4.a. Preisgeben von vertraulichen Infos ist ein No-Go

Fordert der Absender einer E-Mail plötzlich und unerwartet die Bestätigung von persönlichen Daten, handelt es sich bestimmt um eine Phishing-Mail. Diese Bestätigung soll zum Beispiel durch ein Webseitenformular oder ein TAN-Verfahren erfolgen.

Des Weiteren kombinieren Phisher oft diese Anforderung mit einer Fristsetzung. Beispielsweise: „Wenn Sie Ihre Daten nicht bestätigen, wird Ihr Amazon-Konto gesperrt“. Wenn Sie hier mitspielen, landen vertrauliche Daten wie Passwörter oder PIN-Nummern in Händen von Kriminellen. Aber auch Adressen, Telefonnummern oder Geburtsdatum werden teilweise gefordert.

Hingegen würden Ihre Hausbank, seriöse Unternehmen oder Online-Plattformen nie grund- und belanglos eine E-Mail mit der Aufforderung versenden, Ihre Daten zu bestätigen und Passwörter einzugeben.

4.b. Links erst anschauen und nicht sofort anklicken

Es kann auch vorkommen, dass die E-Mail an sich rechtmäßig aussieht, aber die eingebetteten Links zu illegalen, schädlichen Webseiten führen. Auch intelligente IT-Sicherheitslösungen können Sie hier unterstützen. Nichtsdestotrotz verzichten Sie auf einen direkten, unbedachten Mausklick. Sondern lassen Sie Ihre Maus erstmal über die Links schweben.

Fällt Ihnen bei der Adresse etwas Verdächtiges auf, wie z.B. merkwürdige Zahlen, Schreibfehler oder mysteriöse Schreibkombinationen, klicken Sie auf gar keinen Fall drauf! Jedes seriöse Unternehmen besitzt saubere Links bzw. URLs. Auch hier dient das Beispiel amzn.com anstatt amazon.com.

Nichtsdestotrotz kann es vorkommen, dass Sie einen verdächtigen Link anklicken und dadurch die schädliche Seite aufrufen. Auch hier kann diese Webseite auf den ersten Blick gewöhnlich aussehen. Ist es aber wirklich so? Machen alle Bereiche, graphische Elemente wie Bilder oder Formulare einen sauberen Eindruck? Ist ein Impressum ersichtlich oder nicht? Macht URL der Webseite einen sicheren, verschlüsselten Eindruck (HTTPS)? Die angezeigte URL kann schon für Misstrauen sorgen.

Das Ziel von solchen schädlichen Webseiten oder aufrufbaren Landing Pages ist es, entweder automatisch zu versuchen, einen Virus auf Ihren Rechner herunterzuladen oder Sie aufzufordern, vertrauliche Daten preiszugeben.

5. Wollen Sie wirklich den Anhang öffnen?

Die meisten der Phishing-Mails enthalten Anhänge. Dabei dienen diese als Türöffner von Malware und Viren. Anschließend kann die Schadsoftware Ihren Rechner beschädigen und sensible Daten stehlen. Unbedacht sollten Sie auf das Öffnen oder Herunterladen von unerwarteten Dateianhängen verzichten.

Wie erkennt man schädliche Anhänge? Erstens haben diese meistens keinen sauberen Namen, sondern eine unspezifische Schreib- und Zahlkombination. Zweitens handelt es sich dabei öfters um eine eingefügte Bild-Datei oder ein Word-Dokument. Die Wahrscheinlichkeit, dass hier Phisher am Werk sind, ist groß.

Außerdem versenden Geschäftspartner und seriöse Unternehmen grundsätzlich PDF-Dateien im Anhang und keine Bild-, Word- oder Excel-Dateien. Zudem kommunizieren Bankinstitute in der Regel über den Postversand mit Ihren Kunden.

Machen Sie jetzt unseren kostenlosen IT-Sicherheitscheck - Wann waren Ihre IT-Systeme zum letzten Mal beim Arzt?

Wie oft hatten Sie schon die Vermutung, dass empfangene E-Mails verdächtig waren? Was sind Ihre Erfahrungen mit solchen Phishing-Mails? Welche dieser Phishing-Anzeichen haben Sie schon persönlich erlebt?

Benötigen Sie diesbezüglich Unterstützung? Haben Sie Fragen oder Anregungen? Gerne können Sie hier einen Kommentar hinterlassen oder sich direkt bei uns melden. Auf jeden Fall freuen wir uns auf Ihr Feedback!

IT & Business Newsletter

Abonnieren Sie unseren kostenlosen Newsletter und bleiben Sie auf dem Laufenden. Verpassen Sie keine nützlichen Tipps, wie Sie Ihren Geschäftsalltag sicher und effizient gestalten können. Erkundigen Sie sich auch über Trends, die unsere Unternehmenswelt nachhaltig verändern werden.